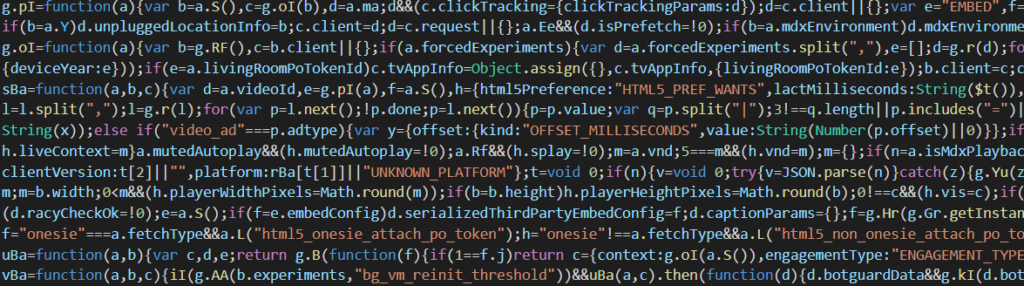

Im Dezember 2021 wurde die öffentliche Darstellung der Dislike-Anzahl bei allen YouTube Videos deaktiviert. Die Anzahl der Dislikes wäre nun privat, sagte Google. Es ist wohl verständlich, dass viele diesen Schritt eher als Verschlimmbesserung der Plattform betrachten. Immerhin konnte man so die Qualität der Videos meist zuverlässig einschätzen ohne sich das Video komplett anzuschauen. Als Content Creator gibts da natürlich auch andere Sichtweisen, wie YouTube unter anderem in einem Blogbeitrag beschreibt. Wie dem auch sei, man kann davon ausgehen, dass YouTube diese Änderung nicht wieder rückgängig macht. Aber wie wurde diese Änderung überhaupt aus technischer Sicht durchgeführt? Spoiler: Nicht durchgängig.

Ein Einblick in die Tiefen der YouTube API und Relikte aus vergangenen Zeiten.

Weiterlesen…